1 – Les données personnelles

Peut-être avez-vous vu dans la presse des articles anxiogènes révélant que des grandes entreprises et des géants du web ont été victime de piratage de leurs comptes utilisateur.

Voici par exemple quelques articles :

- https://lexpansion.lexpress.fr/high-tech/cybersecurite-ce-que-l-on-sait-sur-la-fuite-de-huit-milliards-de-mots-de-passe_2152575.html

- https://www.phonandroid.com/84-milliards-de-mots-de-passe-se-retrouvent-dans-la-nature-le-monde-entier-est-concerne.html

- https://www.neozone.org/web/rockyou201-etes-vous-vraiment-concerne-par-la-plus-grosse-fuite-de-mot-de-passe-de-histoire/

Ces actes de piratage ont pour but de récupérer les données utilisateur afin de les revendre à des personnes souvent mal intentionnées.

On appelle cela une fuite de mots de passe, ou password leak.

1 -1 – Comment ces données peuvent-elles être utilisées ?

Tout d’abord, il faut savoir que même si ces articles parlent des mots de passe, ce n’est pas la seule donnée récupérée par les pirates.

En effet, il est toujours plus intéressant (car plus lucratif) de récupérer le maximum d’informations relatives aux comptes utilisateurs victimes de ces brèches.

Imaginons les possibilités qu’a une personne mal intentionnée avec des données paraissant anodines :

- Nom d’utilisateur

- Adresse email

- Sexe

- Age / Tranche d’âge

- Mot de passe

Voire pire, des données personnelles pouvant vous identifier :

- Nom

- Prénom

- Adresse postale

- Date de naissance

- Numéro de téléphone

- Numéro fiscal

- Numéro de sécurité sociale

1 – 1 – 1 – Le Phishing / Hameçonnage

Le hameçonnage est une technique très répandue consistant à vous joindre par mail ou par SMS (voire par téléphone) pour vous inciter à effectuer une action sur un site qui semble de confiance.

La plupart du temps ces mails ne sont pas de grande qualité et ne passent pas la barrière anti-spam de votre messagerie mail, mais ce n’est pas toujours le cas.

Voici par exemple un mail que j’ai reçu ce matin :

Pour détecter un mail frauduleux, il y a une suite de choses à vérifier :

- L’adresse email de l’expéditeur.

Ici, c’est « service@sertive.caisse-epargne.io », allez vérifier le domaine caisse-epargne.io dans votre navigateur. Aucun site/domaine n’est associé. - Êtes-vous client de la Caisse d’Epargne ?

- Ce mail ressemble-t-il aux mails habituels que vous recevez de la Caisse d’Epargne ? (Je ne suis pas client, je ne peux pas vous dire…)

- Ce mail comporte-t-il des fautes d’orthographe ou de grammaire ?

Ici, on note une faute de frappe (un double . sur le lien) - Si jamais toutes ces informations semblent justes, et que vous jugez bon de cliquer sur le lien :

Faites TRÈS attention aux points suivants :

Vérifiez le HTTPS

Cliquez sur le cadenas, si il est ouvert, c’est que la connexion n’est pas sécurisée.

Ici, il est fermé, c’est à dire qu’un certificat d’authenticité fait confiance à ce domaine.

C’est malin et bien fait de la part de la personne qui à fait cela d’utiliser le certificat de Pantheon

Vérifiez bien l’URL.

Ici, on voit qu’elle se termine par « pantheonsite.io ». Pantheon, il faut connaitre, est une solution d’hébergement permettant de rapidement créer des plateformes web et les mettre en ligne.

Cliquez sur les boutons autres que Valider pour voir si ils sont fonctionnels.

Ici, ce n’est pas le cas.

Pour information, l’espace d’identification de la Caisse d’Epargne à date ressemble à ceci. C’est à s’y méprendre.

Si vous n’avez pas vérifié tous les points ci-dessus, vous pouvez vous faire avoir !

Ici, la connexion HTTPS est certifiée pour le domaine caisse-epargne.fr, ce qui est normal et sécurisant.

On voit bien que l’on est sur caisse-epargne.fr. Cela est rassurant.

Les boutons Quitter, Assistance et Mot de passe oubliés ouvrent des pop-in qui indiquent que le site est pleinement fonctionnel.

Je ne suis pas client de la Caisse d’Epargne. Je n’ai donc pas de compte.

Nous allons jouer le jeu du Phisher et entrer des informations pour voir ce qu’il se passe.

Ces informations sont sans aucun doute entrées dans un fichier ou une base de données afin d’être exploitées et/ou revendues.

Malgré la qualité douteuse de l’email reçu, et de l’URL du site qui pointe vers un Pantheon, ce phishing est très bien réalisé.

C’est pour cela qu’il faut être TRÈS vigilant quant aux notifications que vous pouvez recevoir des services auxquels vous avez souscrit.

Avec un mail ayant plus d’information personnelles, cela aurait été encore plus crédible.

Imaginez un mail avec le contenu suivant venant d’un individu essayant d’usurper l’identité de ma banque ou de mon assurance :

Bonjour {Prénom} {NOM}

Nous n’avons pas pu prélever votre cotisation pour l’assurance habitation de votre logement situé à {mon adresse} .

Merci de vous connecter à votre espace personnel pour entrer en relation avec un de nos conseillers.

{Lien vers le phishing}

Cela serait encore plus crédible, et devant l’urgence de la situation, je pourrais diminuer ma vigilance quant aux différentes choses à vérifier pour déjouer le phishing.

Imaginez à présent que la personne à l’origine de ce phishing ait mon numéro de téléphone et que je reçoive ce message par SMS.

Je cliquerais sur le lien pour sûr, et il serait beaucoup moins facile pour moi de vérifier l’URL et la certification d’authentification sur mon navigateur mobile.

Avec les données personnelles mentionnées plus haut, plus on en a, plus on peut être précis dans la construction de son phishing.

On peut imaginer des emails frauduleux venant de sites de vente en ligne proposant des cadeaux et/ou réductions le jour de son anniversaire, des rappels de factures « impayées », des notifications de trop perçu de la part de la CAF ou des impôts.

Voici un article recensant les tentatives de phising les plus courantes : https://blog.usecure.io/fr/les-exemples-les-plus-commun-demails-de-phishing

Que faire contre cela ?

Si jamais un de ces emails atterri dans une de vos boîtes de réception, en passant les portes des filtres anti-spam, voici quelques liens utiles :

1 – 1 – 2 – Le Blackmailing / Chantage

Cette technique consiste à vous communiquer le fait que votre ordinateur ait été mis sur écoute, par un individu ou par les services de police ou de gendarmerie, vous demandant une somme d’argent.

- S’il s’agit d’un individu se faisant passer pour un « pirate », il vous indiquera qu’il a réussi à pénétrer votre ordinateur ou votre système de vidéo surveillance, et pris des photos et/ou vidéo de vous à votre insu. Les menaces sont essentiellement liées aux connections aux sites pornographiques, et aux soi-disant média qu’il aurait pu enregistrer de vous, vous masturbant.

Une somme d’argent est alors demandée en échange du silence du pirate qui vous menace, si vous ne payez pas, de diffuser ces contenus à vos proches par le biais le plus souvent des réseaux sociaux. - S’il s’agit d’un individu se faisant passer pour un service de police ou de gendarmerie, il vous indiquera que votre matériel informatique a été mis sur écoute car des connexions à des sites « interdits » ont été journalisées. Le plus souvent, les sites (non précisés) que l’on vous reproche d’avoir visité tournent autour de la pédo-pornographie, du Jihad, du téléchargement illégal (musique, films, séries, streaming)…

Vous est alors demandé de payer une amande pour l’illégalité de vos actes.

Le type de paiement

Dans ce genre d’arnaques, le paiement est en général à réaliser au plus vite, le plus souvent en cryptomonnaie. Ceci devrait vous mettre la puce à l’oreille. On ne règle pas encore ses amandes en Bitcoin.

Dans tous les cas : NE PAYEZ PAS ! JAMAIS !

Voici deux exemple de mails que vous pouvez recevoir

Si vous souhaitez en savoir plus sur ces techniques et vous en prémunir, le site cybermalveillance.gouv.fr propose un article et des fiches mémo :

1 – 1 – 3 – L’ingénierie Sociale / Social Engineering

Bien que le hameçonnage ou phishing soit une des techniques appartenant à la famille de l’ingénierie sociale, je voudrais ici mettre l’accent sur l’enchainement de techniques permettant la réussite d’une opération de piratage.

Car même si l’on a pour le moment abordé que des problématiques personnelles et leurs données, les entreprises sont elles aussi victimes de l’utilisation malveillante des données ayant fuitées, voire étant publiques.

Grâce à un peu de recherche sur les moteurs de recherche, sur les réseaux sociaux, et avec des données personnelles ayant fuitées, on peut facilement attaquer un entreprise. Et ce, quelque soit sa taille.

Le Social Engineering utilise la plus grande faille informatique connue à ce jour : l’utilisateur.

Voici un exemple de procédure imaginaire mais probable:

Voici quelques articles traitant d’entreprises victimes d’un rançongiciel (ransomeware) :

1 – 1 – 4 – L‘usurpation d’identité

Après avoir minutieusement récupéré des informations personnelles cruciales que vous avez diffusé par exemple, sur Facebook, LinkedIn, copain d’avant ou sur votre site Internet ou votre « CV en ligne », un individu désirant usurper votre identité doit disposer des informations suivantes :

- Nom, Nom de jeune fille

- Prénom

- Date de naissance

- Lieu de naissance

- Statut marital

Comment procéder ?

- Je récupère ces informations et les apprends par coeur.

- Je vais à la gendarmerie ou au poste de police pour signaler la perte ou le vol de mon sac à main ou de mon portefeuille.

- Je vais dans un photomaton faire de jolies photos de moi.

- Je donne ces informations à l’administration pour qu’ils me refassent une nouvelle carte d’identité.

Que faire avec ça ?

- Déjà, être de nationalité française, si ce n’était pas le cas avant…

- Mais surtout, vous allez pouvoir ouvrir un compte en banque sous votre tout nouveau nom.

- Falsifiez grâce à Photoshop une facture EDF pour avoir un justificatif de domicile.

- Faites une photocopie/scan de votre toute nouvelle carte d’identité.

- Allez souscrire à tous les organismes de crédit des emprunts à la consommation (Cofidis, Cetelem, etc.). Ils ne sont pas trop regardant sur la qualité de vos trois derniers relevés de comptes falsifiés eux aussi avec un logiciel de retouche.

- Achetez plein de Bitcoins avec cet argent durement gagné.

- Disparaissez.

Ou alors, si vous êtes un vrai, vous collectionnez ces cartes et les revendez cher (très cher) sur le darknet à des personnes qui veulent changer de vie.

Que faire contre ça ?

Le problème de cette arnaque est qu’elle est très souvent découverte quand la personne se retrouve en interdit bancaire. Il est alors très difficile de justifier cette usurpation d’identité.

Quelques règles quand même peuvent être appliquées :

- Ne pas révéler sa vraie date de naissance sur les site le demandant (changez là d’un jour seulement, ça suffit)

- Ne pas révéler son lieu de naissance sur des sites qui ne sont pas ceux de l’administration (les sites terminant par .gouv.fr), jamais.

1 – 1 – 5 – L’accès aux sites sur lesquels vous êtes inscrits

En 2018, une étude a montré qu’aux USA, 83% des internautes utilisaient le même mot de passe sur les sites sur lesquels ils s’inscrivaient.

Voici un article qui traite de cette étude : https://www.cyclonis.com/fr/rapport-83-pour-cent-utilisateurs-interroges-utilisent-meme-mot-de-passe-plusieurs-sites/

83%

Compte tenu de cette information, un pirate peut estimer qu’il y a plus de 80% de chance que votre nom d’utilisateur ou votre email, combiné à votre mot de passe réussissent à ouvrir votre session sur plusieurs sites sur lesquels vous vous êtes inscrit.

Heureusement pour vous, la fuite de mot de passe ne permet généralement pas directement de lire ledit mot de passe.

En effet, comme le recommande la CNIL, les mots de passes doivent êtres stockés grâce à un système de chiffrement non réversible.

J’ai bien dit « généralement« , car la CNIL « recommande » seulement aux gestionnaires de base de données utilisateurs d’utiliser un technologie de chiffrement à sens unique. Ce n’est pas obligatoire sur le territoire français.

Voici un lien vers la délibération de la CNIL en la matière : Délibération n° 2017-190 du 22 juin 2017 portant modification de la recommandation relative aux mots de passe

En effet, un mot de passe en clair se reconnait très rapidement dans une liste de mots de passes chiffrés.

Néanmoins, il faut être réaliste, la majeure partie des sites sur lesquels vous êtes inscrit utilisent des algorithmes robustes.

Voici les recommandations de la CNIL sur le chiffrement des mots de passe : https://www.cnil.fr/fr/securite-chiffrer-garantir-lintegrite-ou-signer

Robustes, mais pas infaillibles.

Nous allons voir comment réduire au maximum les risques de leak de données plus bas dans cet article.

1 – 2 – Mes données personnelles ont-elles leaked (victimes d’une fuite)?

Il existe un site (en anglais par contre), créé par l’expert en sécurité Troy Hunt permettant de savoir si votre adresse email ou votre numéro de téléphone apparait dans un de ces fichiers contenant des données ayant fuitées.

Son nom : « have i been pwned? » en français « Me suis-je fait avoir ? ».

Vous pouvez également tester si votre mot de passe apparait dans un dictionnaire à cette adresse : https://haveibeenpwned.com/Passwords

Nous allons là aussi aborder le sujet plus bas.

2 – Comment faire pour se protéger ?

Face à cette douloureuse réalité, il faut se protéger. Une hygiène numérique est indispensable pour éviter les arnaques et les vols de données personnelles.

Minimiser les risques face aux vols et fuites de données, et surtout, être vigilant quant aux données que nous diffusons sur la toile de manière « inconsciente ».

2 – 1 – Un compte = un mot de passe

Pour efficacement minimiser les risques de compromission de vos comptes sur Internet, le mieux est d’avoir un mot de passe différent pour chacun des sites sur lesquels vous créez un compte.

Mais comment faire pour s’en souvenir ?

Le principe est de faire en sorte de ne pas s’en souvenir mais de les stocker quelque part.

De cette manière, vous pourrez avoir une base de données recensant :

URL du site web | nom d’utilisateur | mot de passe

En fait, le mieux du mieux serait d’avoir en plus un nom d’utilisateur / adresse mail différente pour chaque site.

Mais comment faire ? Il est impossible de créer autant d’adresse mail que de compte auxquels vous souscrivez !

Il existe cependant des solutions.

Par exemple, Google propose, sur sa messagerie Gmail de personnaliser votre adresse mail avec le signe + afin de cibler les usages de vos adresses.

On peut donc avoir à partir de l’adresse de base floris.moriceau@gmail.com :

- floris.moriceau+facebook@gmail.com

- floris.moriceau+twitter@gmail.com

- floris.moriceau+newsletter+drupal@gmail.com

Toutes ces adresses redirigeront le courrier vers votre boîte principale.

Protonmail, quant à lui, propose jusqu’à 10 adresses différentes pointant vers le même compte.

2 – 2 – Mot de passe enregistré dans le navigateur = mot de passe en « clair »

2 – 2 – 1 – Fonctionnement

Comme vous l’avez sans doute déjà remarqué, la plupart des navigateurs modernes détectent l’utilisation d’un formulaire de connexion et vous propose d’enregistrer votre identifiant / mot de passe pour le site en question.

Si l’on part du principe que vous avez un mot de passe différent pour chacun de ces sites, cela pourrait très bien servir de base de données comme nous l’évoquions plus haut.

En plus des services comme Google, Apple, ou Mozilla proposent une synchronisation de ces mots de passe sur vos différents appareils grâce à votre compte Google, Apple ou Mozilla.

C’est parfait, me direz-vous !

Pas vraiment.

Au delà du fait que vous ne pouvez pas synchroniser vos mots de passe d’un navigateur à l’autre, les données utilisateur / mot de passe sont stockés en clair dans votre navigateur (et synchronisés sur les serveurs des Google, Apple ou Mozilla après coup).

C’est pas moi qui le dit, c’est Google lui-même :

Comment Chrome enregistre et synchronise les mots de passe

Chrome enregistre vos mots de passe différemment selon que vous souhaitez ou non pouvoir les utiliser sur d’autres appareils. Lorsque vous êtes connecté à Chrome, vous pouvez enregistrer vos mots de passe dans votre compte Google. Vous pouvez ensuite les utiliser dans Chrome sur tous vos appareils, ainsi que dans certaines applications sur les appareils Android.

Sinon, vous pouvez stocker les mots de passe en local sur votre ordinateur uniquement.

Source : Gérer les mots de passe (Aide Google Chrome)

Afin que vous puissiez vérifier mon propos, je vous propose d’effectuer cette manipulation proposée dans un article de Clubic : Comment afficher les mots de passe enregistrés sur Google Chrome ?

2 – 2 – 2 – Pourquoi est-ce dangereux ?

Comme évoqué plus haut, c’est encore l’utilisateur qui est le maillon faible dans la démarche de sécurisation de l’information.

- Ne jamais enregistrer ses mots de passes dans votre navigateur.

- Ne jamais prêter son ordinateur et s’absenter, surtout dans le cadre professionnel.

- Ne jamais faire totalement confiance à vos collègues, mêmes s’il sont sympas.

- Ne jamais installer de plugins Chrome ou Firefox douteux, qui pourraient lire vos mots de passes enregistrés.

Comment allons-nous faire alors ?

Je vous raconte tout dans la partie 3.

2 – 3 – La qualité des mots de passe

Après l’aspect humain, intéressons-nous désormais à l’aspect technique.

D’après la CNIL, et son mémo, un bon mot de passe aurait 12 caractères minimum, composé de chiffres, de lettres majuscules, minuscules et de caractères spéciaux.

En général, si votre mot de passe à fuité, il n’est pas lisible directement. Des technologies comme SHA sont la plupart du temps mise en oeuvre pour ne pas stocker sur les serveur des mots de passe en clair.

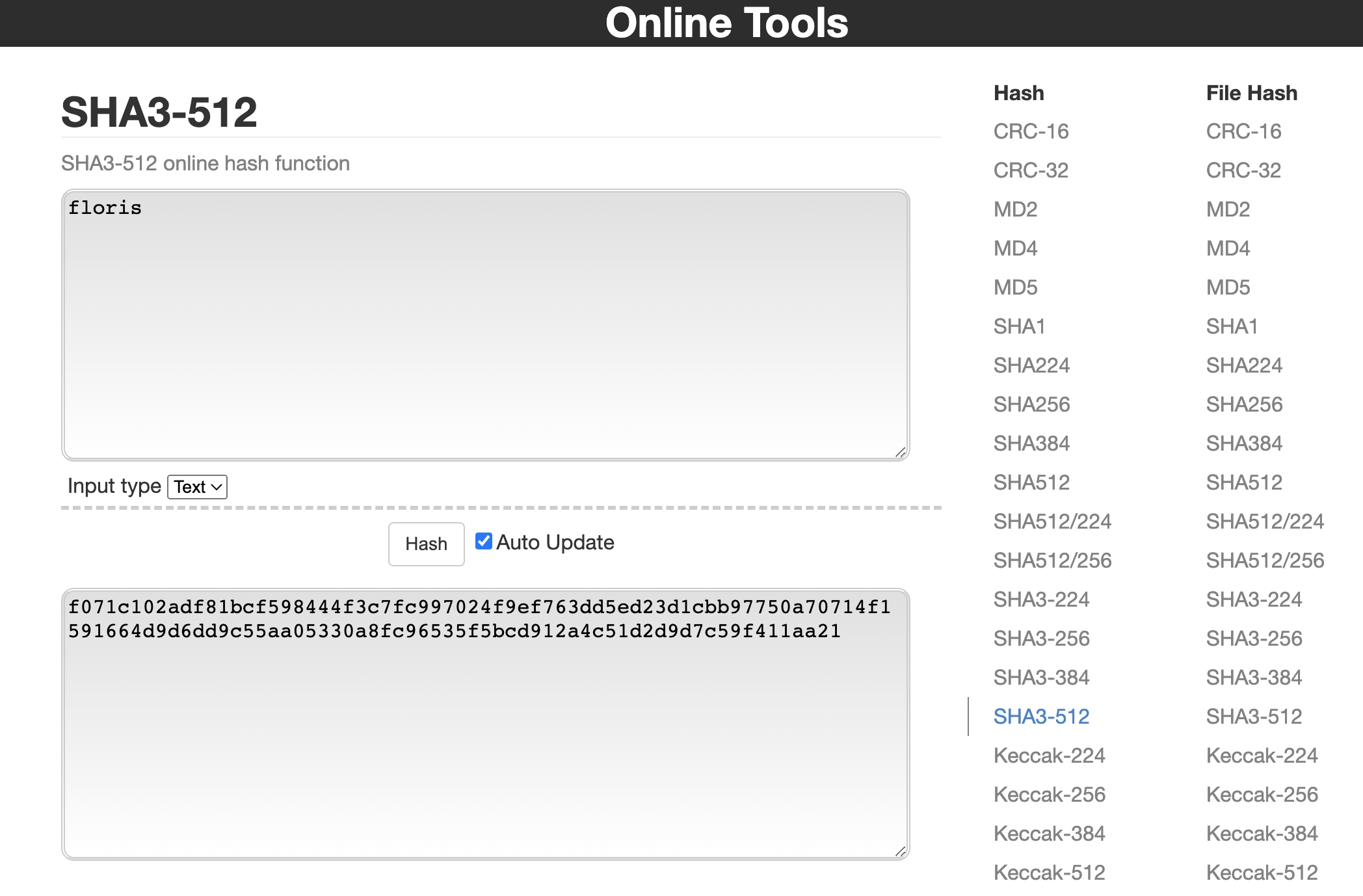

Comment fonctionne le SHA ?

Je vous propose de vous rendre sur ce site : SHA256Online

Et choisir dans la partie droite, colonne de gauche, le SHA3-512 qui est la norme la plus sécurisée en ce moment.

Tapez du texte et regardez le hash qui est automatiquement généré.

Vous remarquez que le nombre de caractères en entrée ne modifie pas le nombre de caractères du hash.

Il est mathématiquement impossible de retrouver par exemple « floris » à partir du hash sans essayer toutes les possibilités ou déjà connaître le hash en question.

Par conséquent, si l’on connait le type de hash auquel on a à faire, il est possible de trouver un mot de passe de manière automatisée.

Voici les trois manières les plus utilisées

2 – 3 – 1 – Les dictionnaires

L’attaque par Dictionnaire consiste à tester toutes les mots d’une base de donnée de mots de passe. Les plus couramment utilisés, mais également d’autres.

Cela signifie que si votre mot de passe apparait dans un dictionnaire, il sera trouvé aisément.

Optez plutôt pour un mot de passe généré aléatoirement, cela évite souvent les réussites de crackage de mots passe par dictionnaire.

Néanmoins, il existe d’autres dictionnaires un peu plus poussés, que l’on peut un peu plus difficilement trouver.

Chaque hash étant unique pour une chaine de caractères, il existe des dictionnaires de hashs déjà trouvés. L’idée est de sauvegarder en base toutes les combinaisons de chaines de caractères déjà testées afin de trouver directement et rapidement une correspondance avec le hash de votre mot de passe.

Certains sites proposent ce genre de dictionnaires comme par exemple https://md5decrypt.net/. ou encore https://md5hashing.net/

Voici l’article Wikipedia si vous voulez en apprendre plus : Attaque par dictionnaire

2 – 3 – 2 – Le « Brute Force »

L’attaque par Brute Force consiste à tester toutes les combinaisons possibles jusqu’à obtenir le résultat attendu.

Cela veut dire que plus votre mot de passe contient de caractères, plus il sera long et difficile de trouver le hash correspondant à celui de votre mot de passe.

Voici l’article Wikipedia si vous voulez en apprendre plus : Attaque par force brute

2 – 3 – 3 – Petit mot sur l’entropie

L’entropie (de Shannon) est en informatique une mesure calculant la robustesse d’un mot de passe.

L’idée principale, est que, plus le mot de passe est long et aléatoire, plus le nombre de tentatives pour essayer de le trouver augmente, et ce, de manière exponentielle.

Un mot de passe de 6 caractère sera beaucoup plus rapide à trouver qu’un mot de passe de 12 ou encore de 24.

Si vous voulez en savoir plus sur l’entropie et que vous aimez les mathématiques, je vous conseille la lecture, une fois encore de l’article Wikipedia qui traite du sujet : Robustesse d’un mot de passe.

En passant, voici une image bien connue expliquant simplement le principe de l’entropie.

2 – 3 – 4 – L’écoute du réseau (Sniffing)

Le sniffing consiste à écouter les paquets d’information transitant sur un réseau local.

Les réseaux locaux les plus vulnérables sont les réseaux publics, tels que ceux disponibles dans les cafés, les bibliothèques, les gares etc.

Il est plus compliqué d’écouter les paquets de votre réseau domestique, car votre le WI-FI de votre box est normalement protégé par un mot de passe fort qu’il faudra d’abord trouver pour s’y connecter (mais c’est possible).

Le principe :

- Je me connecte au réseau et écoute les paquets transitant dessus avec des logiciels comme Wireshark ou TCPDump.

- Je filtre les données qui ne m’intéressent pas et me concentre sur les protocoles non chiffrés tels que le POP3 pour les mails et le HTTP pour la navigation web.

- J’attends patiemment que quelqu’un se connecter à sa boite mail ou entre son login/mot de passe dans sur un site non sécurisé.

- Et bingo, je peux lire ses mails ou voir transiter son mot de passe en clair.

Que faire pour éviter cela ?

- Toujours bien vérifier que le site que vous visitez vous propose une connexion HTTP sécurisée, c’est à dire HTTPS (Vérifiez le cadenas à coté de la basse d’adresse dans votre navigateur)

- Utiliser un VPN quand vous êtes sur un réseau public (Les VPN sont abordés plus bas).

3 – Les gestionnaires de mots de passe

Nous évoquions plus haut que pour avoir une bonne hygiène numérique, il vous faut un mot de passe différent par site. Que ce mot de passe doit être assez long et aléatoire pour ne pas être victime d’une attaque par Brute Force ou par Dictionnaire, et que vous ne devez pas les stocker en clair dans votre navigateur.

Alors, comment faire pour ne pas avoir à retenir chaque mot de passe ?

Il y a la solution du carnet de mot de passe, que vous rangez dans le tiroir de votre bureau, que je vous déconseille. Ne rigolez pas, ça existe !

Si vous êtes quelqu’un de manuel, vous pouvez même créer le votre…

Et il y a l’autre solution : le gestionnaire de mots de passe.

Un gestionnaire de mots de passe est un logiciel ou un service qui va vous permettre de stocker de manière chiffrée tous vos mots de passe dans une base de données de type :

Nom du site | URL | Identifiant | Mot de passe | Commentaire

Le tout chiffré à l’aide d’un protocole de chiffrement complexe, nécessitant un mot de passe maître pour déchiffrer les informations.

Sans le mot de passe maître, les données sont illisibles.

Bref, un vrai coffre-fort à mots de passe.

De plus, la plupart d’entre eux sont munis d’outils tels que des générateurs de mots de passe aléatoires, d’indicateurs d’entropie, de détecteurs de mots de passes utilisés plusieurs fois, etc.

C’est LA solution qu’il nous faut.

3- 1 – Les solutions « Cloud »

La plupart des solutions utilisées sur le marché sont les solutions gérées par des entreprises en mode SaaS, c’est à dire « Software as a Service ».

Ces solutions sont la plupart du temps payantes pour accéder à toutes leurs fonctionnalités. Vous pouvez profiter, selon votre usage de leur version gratuite si elle existe.

Le principe :

Vous allez stocker vos mots de passe dans un coffre fort en ligne. Ce coffre fort est chiffré. Il nécessite un mot de passe « Maître » pour déverrouiller son contenu. La société qui propose le service ne connait pas votre mot de passe « Maître » et stocke pour vous une bouillie chiffrée qu’elle met à votre disposition.

Cette bouillie se synchronise avec vos différents appareils, PC, smartphone, tablette, via une application ou avec des extensions navigateur. Votre mot de passe « Maître vous sera alors demandé sur chacun de ces appareils pour la déverrouiller.

Vous pouvez également, si vous n’êtes pas sur votre PC, accéder à votre coffre fort via le site internet de la société.

Les + :

- Synchronisation avec tous vos appareils.

- Base chiffrée chez le prestataire.

- Un seul mot de passe compliqué à retenir, le mot de passe Maître.

- Partage de mots de passe sur les comptes premium.

- Disposent généralement d’un générateur de mot de passe configurable…

- … et d’un système de score d’entropie et de robustesse de votre coffre fort.

- Simple d’utilisation.

- Des extensions navigateurs vous accompagnent dans la gestion de votre coffre fort.

Les – :

- Vous n’hébergez pas la base de données.

- Les prix peuvent vite grimper.

- Il est difficile de migrer d’un prestataire à l’autre.

- Inaccessible si vous êtes hors ligne

- Difficile d’utilisation si le réseau que vous utilisez bloque certains protocoles / ports (seul le service web sera disponible, pas les extensions navigateur)

3 – 2 – Les solutions auto-hébergées

Bien que les solutions SaaS / Cloud soient les plus fréquemment utilisées par les internautes, il existe des solutions open-source et multi-plateforme, c’est à dire compatible Windows, MacOS et GNU/Linux capables de gérer vos mots de passes dans un coffre fort sécurisé.

Le principe :

Le principe est le même que pour les solutions privées vue précédemment, à la différence que l’on installe sur notre machine un logiciel qui va nous permettre d’ouvrir un ou plusieurs fichiers « Coffre Fort » avec un mot de passe Maître.

Les fonctionnalités sont équivalentes, mais les mots de passes ne sont accessibles que si vous disposez du fichier de coffre fort.

Les + :

- Vous avez une totale maîtrise du stockage de vos mots de passe.

- Vous pouvez créer autant de coffres forts que vous souhaitez et les partager avec qui bon vous semble. Cette personne n’aura besoin que du mot de passe Maître pour l’ouvrir.

(Idéal pour stocker les mots de passe d’un projet et les partager entre collaborateurs) - Il existe également des extensions pour les navigateurs et des applications mobiles vous aidant au pré-remplissage de vos formulaires.

- C’est open-source.

- C’est gratuit.

Les – :

- Vous devez gérer la synchronisation de vos fichiers « Coffre Fort » vous-même sur vos différents ordinateurs, tablettes et téléphones.

- Vous devez gérer les sauvegardes de vos fichiers « Coffre Fort » au cas où votre disque dur cesserait de fonctionner ou autre avarie informatique.

Voici la liste des gestionnaires de mots de passe auto-hébergés et open-source les plus populaires, et multi-plateforme (Windows, MacOS et GNU/Linux) :

- Keepass

- KeepassXC

- Bitwarden – Attention, la version auto-hébergée est proposée comme une image docker qu’il vous faudra installer sur un serveur relié à Internet. Il dispose donc des mêmes problématiques d’accès et de synchronisation que les solutions cloud si vous êtes hors ligne. De plus, ce sera à vous d’effectuer la maintenance de ce serveur.

Si vous voulez en savoir plus, cet article vous intéressera : Gestionnaire de mots de passe auto-hébergé avec Bitwarden - Passbolt (Application sur serveur, même problématiques que pour Bitwarden)

- Psono (idem)

- TeamPass (idem)

4 – Multi-Factor Authentification

Le MFA, pour « Multi-Factor Authentification » ou Authentification multi-facteurs en français était avant appelé 2FA pour « Two-Factor Authentification ». Le principe consiste à vérifier par deux (ou plus, d’où le passage de 2FA à MFA) moyens différents qu’il s’agit bien de votre personne pour valider une identification ou une action.

Le MFA constitue une vraie sécurité en plus de votre bonne politique de mot de passe, car il permet d’éviter l’usurpation d’identité numérique.

L’utilisation la plus courante est l’envoi d’un code par mail ou par SMS sur votre téléphone pour vérifier que vous êtes bien l’auteur d’un achat en ligne.

Néanmoins, il existe d’autres manières de valider un MFA.

Par exemple, en utilisant des données biométriques, comme une empreinte digitale ou grâce à des outils techniques comme les clefs USB U2F ou les jetons d’authentification.

Les sites de banque en ligne sont à la pointe sur ce sujet car elles y sont contraintes.

D’autres sites proposent du MFA, comme Amazon, Google, Facebook et vous demandent en général votre numéro de téléphone afin de vous envoyer un SMS de confirmation. Ce genre de vérification peut également se faire directement sur l’application liée au site.

Par exemple, étant utilisateur d’un téléphone sous Android, et ayant un compte Google, mon téléphone m’alerte d’une notification pour me signaler si c’est bien moi qui souhaite m’identifier sur l’ordinateur que j’ai entre les mains.

Bien que le numéro de téléphone soit une donnée personnelle importante et intéressante pour les personnes malveillantes, je vous invite, dès qu’on vous le propose, d’activer sur vos compte le 2FA ou MFA.

5 – Les VPN

Comme je l’évoquais plus haut, il est possible d’écouter ce qui se passe sur un réseau et récupérer les information non chiffrées transitant sur ce dernier.

On a vu que le protocole HTTPS pouvait palier ce manque de sécurisation des réseaux publics, mais vos boîtes mails mal configurées, vos transferts de fichiers en FTP, vos vidéoconférences et plein d’autres choses ne passant pas par le protocole HTTPS peuvent être interceptés et écoutés.

La solution est de passer par un Réseau Privé Virtuel, plus couramment appelé VPN disposant d’un protocole de chiffrement.

5 – 1 – Qu‘est-ce qu’un Virtual Private Network ?

Un VPN est un réseau local virtuel.

Un réseau local, c’est par exemple le réseau de chez vous et moi. Une box, un player TV, un ordinateur et 2 ou 3 smartphones connectés au wifi. Tout le monde est sur le même réseau et tout le monde voit tout le monde.

Les machines peuvent communiquer entre elles et se font confiance. Il n’est pas nécessaire par exemple de s’identifier à chaque fois à votre imprimante WI-FI pour imprimer un document. Elle est rattachée au réseau.

(Vous vous souvenez quand je parlais des WI-FI gratuits dans les cafés et les gares ? C’est un réseau local lui aussi)

Ce réseau, pour « sortir » et aller sur Internet a besoin d’une passerelle. Cette passerelle, c’est le routeur de votre box. Elle est configurée pour transférer à votre FAI (Fournisseur d’accès à Internet) toutes les requêtes sortantes afin qu’il les traite, les envoi aux bons serveurs, qui lui répondent, et vous fait parvenir la réponse.

Lorsque j’utilise un VPN de type « passerelle », je créé une connexion chiffrée avec un ordinateur distant qui va se charger d’anonymiser et relayer mes requêtes à mon FAI.

Les informations entre ma machine et le réseau local ne sont donc plus valables, puisque j’ai changé de réseau local virtuellement. Mon nouveau réseau local privé et virtuel est composé de ma machine, et de la passerelle, pouvant se situer partout dans le monde.

5 – 2 – Comment installer un VPN ?

Bien que vous puissiez techniquement monter le votre grâce à un serveur distant loué chez un hébergeur, le configurer et le maintenir, il est beaucoup plus simple de louer les services d’une société spécialisée dans le domaine.

Voici la liste des VPN les plus utilisés en France :

- NordVPN

- PureVPN

- ExpressVPN

- ProtonVPN

- Surfshark VPN

- Private Internet Access VPN

- Avast VPN

- IPVanish

- Hide My Ass

- CyberGhost VPN

Je ne mets pas de liens volontairement, afin que vous cherchiez par vous-même la solution qui vous convient le mieux.

Personnellement, j’utilise ProtonVPN, car il est inclus avec mon pack ProtonMail.

Attention, toutes les offres ne se valent pas. Soyez vigilant au niveau de protection auquel vous aspirez, et à qui vous préférez faire confiance.

Car en effet, même si votre FAI ne peux plus voir en direct votre activité sur Internet, le serveur VPN, lui, le peut.

Une fois votre VPN choisi et votre abonnement réglé, des tutoriels vous accompagneront dans l’installation du client pour Windows, ou de TunnelBlick pour MacOS.

Attention

Ne faites jamais confiance à un VPN gratuit !

Lisez plutôt ces articles :

5 raisons pour éviter à 100% les VPN gratuits (n ° 3 super important)

6 – Conclusion

En conclusion, je vais une dernière fois vous rappeler les règles essentielles d’une bonne hygiène numérique, nécessaire et indispensable pour éviter les pièges d’Internet :

- Je fais très attention aux mails et SMS qui me demandent de cliquer sur un lien.

- Je fais très attention aux adresses des expéditeurs et aux pièces jointes que je télécharge.

- Je ne donne pas mes informations personnelles aux sites qui n’en ont pas besoin.

- J’utilise un gestionnaire de mots de passe et génère des mots de passe différents, longs, et aléatoires pour chacun des sites sur lesquels je m’inscris.

- Je n’enregistre pas mes mots de passe dans mon navigateur.

- Je vérifie dans mon navigateur que le cadenas à gauche de la barre d’adresse est bien fermé quand je suis sur une page internet (HTTPS activé).

- J’utilise un VPN chez moi, comme à l’extérieur pour anonymiser et chiffrer mes connexions.

- J’utilise l’authentification multi-facteurs si celle-ci est proposée sur le site sur lequel je m’inscris.

- Je ne fais confiance à personne, surtout dans le monde professionnel.

Avec tout cela, vous devriez être à l’abris des arnaques les plus courantes sur Internet.

Merci pour votre lecture.

S’il y a des fautes, des oublis, des informations inexactes ou si vous voulez apporter votre contribution à cet article, n’hésitez pas à me contacter ou à laisser un commentaire.

Crédit image : Protection Vectors by Vecteezy

Laisser un commentaire

Rejoindre la discussion?N’hésitez pas à contribuer !